私たちの現代社会では、デジタル技術の急速な進歩により、情報の重要性がますます高まっています。個人情報、企業の機密データ、政府の機密情報など、様々な形式の情報が日々生成され、共有されています。しかし、これらの情報は様々な脅威にさらされており、それらを守るための対策が求められています。情報セキュリティは、このような脅威から情報を守るための重要な概念です。

情報セキュリティの基礎

情報セキュリティとは、情報の機密性、完全性、可用性を確保し、情報資産を適切に保護するための手法とプロセスの総称です。情報セキュリティの基本的な目的は、情報を悪意のある者から守ることであり、情報の機密性や完全性が侵害されることを防ぐことです。情報セキュリティの原則と要素は、情報の機密性、完全性、可用性の確保、リスク管理、アクセス制御、暗号化、物理的なセキュリティなどが含まれます。

情報セキュリティは、情報セキュリティポリシーの策定と実施、セキュリティ意識向上のための従業員トレーニング、エンドポイントセキュリティの強化、ネットワークセキュリティの確保など、さまざまな手法とベストプラクティスを含んでいます。これらの手法は、組織が情報セキュリティを確保するために取るべき重要な措置です。

情報セキュリティの脅威と攻撃手法

情報セキュリティは、様々な脅威にさらされています。サイバー攻撃は、情報セキュリティに最も深刻な脅威の一つです。マルウェア、フィッシング、スパム攻撃などの攻撃手法が広まるにつれ、個人や組織はますます脅威に晒されるようになっています。

マルウェアは、悪意のあるソフトウェアの一種であり、コンピュータシステムやネットワークに侵入し、データを盗んだり、システムを破壊したりすることができます。フィッシングは、偽のウェブサイトや電子メールを通じて個人情報を騙し取る詐欺手法です。スパム攻撃は、迷惑メールを送りつけることで、ユーザーの情報やシステムに損害を与えることを狙っています。

また、ソーシャルエンジニアリングと呼ばれる手法も、情報セキュリティの脅威として重要です。ソーシャルエンジニアリングは、人間の心理や社会的な関係を悪用して、情報を入手したり、システムに侵入したりする手法です。例えば、詐欺師が電話で身分情報を聞き出すなどの手法があります。

情報セキュリティに関する脅威と攻撃手法について理解することは、個人や組織が自身の情報を守るために必要不可欠です。

以上は、情報セキュリティに関する最初のセクションの一部です。次のセクションでは、情報セキュリティのベストプラクティスについて詳しく探っていきます。

情報セキュリティの基礎

情報セキュリティは、現代のデジタル化された世界においてますます重要性を増しています。日々、我々は様々な形式の情報を生成し、共有していますが、その情報は様々な脅威にさらされています。情報セキュリティは、これらの脅威から情報を保護するための手法とプロセスの総称であり、情報の機密性、完全性、可用性を確保することを目指しています。

情報セキュリティの基本的な目的は、情報を悪意のある者から守ることです。情報の機密性とは、情報が必要な人々にのみ開示され、権限のない者にはアクセスできないことを意味します。情報の完全性とは、情報が正確かつ完全であり、改ざんや破壊から保護されていることを指します。情報の可用性とは、情報が必要な時に適切に利用できることを意味します。

情報セキュリティの基本原則としては、機密性、完全性、可用性の確保が挙げられます。これらの原則は、情報セキュリティの目的を達成するための基本的な要素となります。また、リスク管理、アクセス制御、暗号化、物理的なセキュリティなども情報セキュリティの重要な要素です。

情報セキュリティの歴史は古く、コンピュータの普及と共に発展してきました。初期の情報セキュリティは主に物理的なセキュリティに焦点を当てており、コンピュータシステムやデータセンターを物理的に保護することが主な目的でした。しかし、インターネットの普及と共に、情報の取り扱いや共有の方法が変化し、新たな脅威が出現しました。これにより、情報セキュリティのアプローチも進化し、より包括的な対策が求められるようになりました。

情報セキュリティは、個人、企業、組織が直面する重要な課題です。情報セキュリティの影響は、個人のプライバシーやデータの漏洩から、企業の信頼性や競争力の喪失まで様々です。したがって、情報セキュリティの重要性を理解し、適切な対策を講じることは不可欠です。

情報セキュリティの脅威と攻撃手法

情報セキュリティは、様々な脅威にさらされています。インターネットの普及により、サイバー攻撃の数と種類が増え、個人や組織はますます脅威に晒されるようになっています。このセクションでは、情報セキュリティの脅威と攻撃手法について詳しく見ていきましょう。

情報セキュリティの脅威は多岐にわたります。まず、マルウェアが最も一般的な脅威の一つです。マルウェアは、悪意のあるソフトウェアの一種であり、コンピュータシステムやネットワークに侵入し、データを盗んだり、システムを破壊したりすることができます。ウイルス、ワーム、スパイウェア、ランサムウェアなど、さまざまなタイプのマルウェアが存在します。

フィッシングとスパム攻撃も、情報セキュリティにおける重要な脅威です。フィッシングは、偽のウェブサイトや電子メールを通じて個人情報を騙し取る詐欺手法です。一方、スパム攻撃は、迷惑メールを送りつけることで、ユーザーの情報やシステムに損害を与えることを狙っています。これらの攻撃手法は、ユーザーの注意や情報の正確性を欺くことで、攻撃者が利益を得るために利用されます。

さらに、ソーシャルエンジニアリングと呼ばれる手法も、情報セキュリティの脅威として重要です。ソーシャルエンジニアリングは、人間の心理や社会的な関係を悪用して、情報を入手したり、システムに侵入したりする手法です。例えば、詐欺師が電話で身分情報を聞き出すなどの手法があります。このような攻撃手法は、技術的な対策だけでなく、ユーザーの教育や情報セキュリティの意識向上も重要です。

情報セキュリティの脅威に対抗するためには、定期的なシステムの監視とアップデート、強力なパスワードの使用、信頼性の高いセキュリティソフトウェアの導入、そしてユーザーの教育が重要です。また、情報セキュリティの専門家やセキュリティ企業との協力も有効な手段です。情報セキュリティに関するトレーニングやセミナーへの参加も、自身の知識とスキルを向上させるために役立ちます。

以上が、情報セキュリティの脅威と攻撃手法に関するセクションの一部です。次のセクションでは、情報セキュリティのベストプラクティスについて詳しく探求していきます。

情報セキュリティのベストプラクティス

情報セキュリティを確保するためには、組織や個人がベストプラクティスを遵守することが重要です。このセクションでは、情報セキュリティのベストプラクティスについて詳しく見ていきましょう。

3.1 パスワード管理のベストプラクティス

パスワードは、個人や組織の情報を保護する上で重要な役割を果たしています。パスワードを適切に管理することは、情報セキュリティの基本です。以下は、パスワード管理のベストプラクティスのいくつかです。

- 強力なパスワードの作成: パスワードは、推測されにくく、長さが十分で、数字、大文字、小文字、特殊文字を組み合わせたものが望ましいです。また、同じパスワードを複数のアカウントで使用しないようにしましょう。

- 定期的なパスワードの変更: パスワードは定期的に変更することが重要です。一般的に、3か月から6か月ごとにパスワードを変更することを推奨します。

- 二要素認証の使用: 二要素認証は、パスワードに加えて追加のセキュリティ層を提供します。メールやSMSで送られてくるワンタイムパスワードを入力するなどの方法があります。

- パスワードマネージャーの利用: パスワードマネージャーは、複数のパスワードを安全に保存し、自動的に入力する機能を提供します。これにより、強力なパスワードを簡単かつ安全に管理できます。

3.2 ネットワークセキュリティの重要な手法

情報セキュリティを確保する上で、ネットワークセキュリティは重要な要素です。以下に、ネットワークセキュリティの重要な手法をいくつか紹介します。

- ファイアウォールの使用: ファイアウォールは、ネットワークと外部の接続を監視し、不正なアクセスや攻撃をブロックする役割を果たします。ファイアウォールの適切な設定と定期的な更新が重要です。

- 仮想プライベートネットワーク(VPN)の利用: VPNは、インターネット上で暗号化された安全な通信を提供します。VPNを使用することで、データの送受信を保護し、ネットワーク上の盗聴やデータの改ざんを防ぐことができます。

- ネットワーク監視とログの分析: ネットワークの監視とログの分析は、異常なアクティビティや攻撃の検出に役立ちます。ネットワークトラフィックやログデータを定期的に監視し、異常なパターンや不審なアクセスを見つけることが重要です。

3.3 ファイアウォールとは何ですか?

ファイアウォールは、ネットワークと外部の接続を監視し、不正なアクセスや攻撃をブロックするセキュリティデバイスです。ファイアウォールは、外部からの不正なアクセスを防ぐだけでなく、内部ネットワーク内のアクセスも制御することができます。

ファイアウォールは、パケットフィルタリング、ステートフルインスペクション、アプリケーションレベルゲートウェイなどの技術を使用して、ネットワークトラフィックを監視および制御します。パケットフィルタリングは、送信されるデータパケットを特定の基準に基づいてフィルタリングする方法です。ステートフルインスペクションは、ネットワークトラフィックの状態を監視し、正当な通信かどうかを判断します。アプリケーションレベルゲートウェイは、特定のアプリケーションの通信を監視し、不正なアクセスを防ぐ役割を果たします。

ファイアウォールの設定と管理は重要であり、適切なルールの設定やアップデートが必要です。また、ファイアウォールは単一のセキュリティデバイスではなく、ネットワーク全体のセキュリティ戦略の一部であることを覚えておくことも重要です。

情報セキュリティのベストプラクティスに従うことは、情報の機密性、完全性、可用性を守るための重要な手段です。次のセクションでは、情報セキュリティポリシーの策定と実施について探求していきます。

情報セキュリティの法規制とコンプライアンス

情報セキュリティに関する法規制やコンプライアンスは、組織や企業が情報セキュリティを遵守するための重要な要素です。このセクションでは、情報セキュリティの法規制とコンプライアンスについて詳しく見ていきましょう。

4.1 情報セキュリティ法とは何ですか?

情報セキュリティ法は、個人情報や機密情報の保護に関する法律や規制のことを指します。情報セキュリティ法は国によって異なりますが、個人データの保護やサイバーセキュリティの規制、データの取り扱いに関するガイドラインなどが含まれることが一般的です。

情報セキュリティ法の主な目的は、情報の機密性と個人のプライバシーを保護することです。個人情報の収集、処理、保管、共有に関しては、法律によって厳密な規制が設けられています。また、組織や企業は、情報漏洩やサイバー攻撃に対する適切な対策を講じる義務も負っています。

情報セキュリティ法に適合するためには、組織や企業は情報セキュリティポリシーの策定と実施、適切なセキュリティ対策の導入、情報セキュリティ意識の向上などを行う必要があります。また、個人情報の収集や処理に関しては、明確な同意を得ることや、適切なセキュリティ対策を講じることも求められます。

4.2 国際的な情報セキュリティ規制の概要

情報セキュリティに関する法規制は、国内だけでなく国際的なレベルでも存在します。以下に、いくつかの国際的な情報セキュリティ規制を紹介します。

- GDPR(一般データ保護規則): GDPRは、欧州連合(EU)の個人データの保護に関する規制です。GDPRは、EU内およびEUとのデータのやり取りを行う組織に対して適用されます。GDPRは、個人データの収集、処理、保管に関する厳格な規制を設けており、個人のプライバシー権を保護することを目的としています。

- ISO 27001: ISO 27001は、世界的に認められている情報セキュリティマネジメントシステム(ISMS)の標準です。ISO 27001は、組織が情報セキュリティを適切に管理するためのフレームワークを提供し、情報セキュリティのリスクを最小限に抑えることを目指しています。

- HIPAA(ヒッパ): HIPAAは、アメリカ合衆国で医療情報の保護に関する法律です。HIPAAは、医療機関や保険会社など、医療関連の組織に対して個人の医療情報の保護に関する要件を課しています。

これらの国際的な情報セキュリティ規制は、組織や企業にとって重要な指針となります。情報セキュリティに関する法規制とコンプライアンスを遵守することは、信頼性の向上や法的な問題の回避に貢献します。

次のセクションでは、情報セキュリティ監査について探求していきましょう。

情報セキュリティ監査とは何ですか?

情報セキュリティ監査は、組織や企業が情報セキュリティポリシーや規制に適合しているかを評価するためのプロセスです。情報セキュリティ監査は、内部または外部の監査人によって実施される場合があります。このセクションでは、情報セキュリティ監査について詳しく見ていきましょう。

情報セキュリティ監査の主な目的は、情報セキュリティのリスクを特定し、組織や企業が適切なセキュリティ対策を講じているかを評価することです。情報セキュリティ監査は、セキュリティポリシーや手順の遵守、セキュリティシステムやネットワークの評価、セキュリティインシデントへの対応能力の評価など、さまざまな側面にわたる場合があります。

内部監査は、組織内の監査部門または専門の監査人によって実施されます。内部監査は、組織の情報セキュリティポリシーと手順が適切に実施されているかを評価します。また、内部監査は、情報セキュリティの強化点や改善の必要性を特定するためにも活用されます。

一方、外部監査は、独立した監査機関や専門の監査人によって実施されます。外部監査は、組織や企業の情報セキュリティが規制や法律に適合しているかを評価します。また、外部監査は、第三者の視点からの評価を提供し、組織の信頼性や顧客の信頼を向上させることにも役立ちます。

情報セキュリティ監査では、セキュリティポリシーの策定と実施、セキュリティ対策の評価、リスク管理の評価、セキュリティ教育とトレーニングの評価などが重要な要素となります。監査報告書には、評価結果と改善策が含まれており、組織や企業はこれを参考にして情報セキュリティの強化を行うことが期待されます。

情報セキュリティ監査は、情報セキュリティの適切な管理とコンプライアンスの確保にとって不可欠な手段です。組織や企業は、定期的な情報セキュリティ監査を実施し、情報セキュリティの改善と継続的な適合を確保することが重要です。

次のセクションでは、情報セキュリティの将来とトレンドについて見ていきましょう。

情報セキュリティの将来とトレンド

情報セキュリティは、テクノロジーの進化と共に常に進化しています。新たな脅威や攻撃手法が現れる一方で、新しいセキュリティ対策やテクノロジーも開発されています。このセクションでは、情報セキュリティの将来とトレンドについて詳しく見ていきましょう。

5.1 クラウドセキュリティの進化と将来予測

クラウドコンピューティングの普及により、多くの組織や企業はクラウドサービスを利用しています。しかし、クラウド上のデータとサービスのセキュリティは重要な課題です。将来、クラウドセキュリティはますます重要性を増すと予測されています。

クラウドセキュリティの将来のトレンドとしては、次のようなものがあります。

- ハイブリッドクラウドのセキュリティ: ハイブリッドクラウドは、パブリッククラウドとプライベートクラウドを組み合わせた環境です。ハイブリッドクラウドのセキュリティは、クラウドとオンプレミスの環境の統合やデータの移動に関する課題を解決する必要があります。

- クラウドネイティブセキュリティ: クラウドネイティブセキュリティは、クラウド環境に特化したセキュリティアプローチです。これには、自動化されたセキュリティ対策、マルチテナント環境のセキュリティ分離、コンテナセキュリティなどが含まれます。

- ゼロトラストセキュリティ: ゼロトラストセキュリティは、従来のネットワークセキュリティのアプローチを見直し、すべてのユーザー、デバイス、リソースに対して厳格な認証とアクセス制御を適用するセキュリティモデルです。クラウド環境でのゼロトラストセキュリティの導入が増えています。

5.2 インターネット・オブ・シングス(IoT)と情報セキュリティ

インターネット・オブ・シングス(IoT)は、様々なデバイスやセンサーがインターネットに接続され、データの収集や制御を行う技術です。しかし、IoTは情報セキュリティの新たな脅威をもたらす可能性があります。将来、IoTの普及とともに、IoTセキュリティの重要性がますます高まると予測されています。

IoTに関連する情報セキュリティの将来のトレンドとしては、次のようなものがあります。

- デバイスセキュリティの強化: IoTデバイスは、センサーや通信機能を持つことが多く、セキュリティの脆弱性にさらされやすいです。将来、デバイスメーカーはセキュアな設計と開発を重視し、ファームウェアのアップデートやセキュリティパッチの提供を行うことが求められます。

- ネットワークセキュリティの強化: IoTデバイスの増加に伴い、大量のデータがネットワークを通じて転送されます。ネットワークセキュリティの強化が必要であり、エンドツーエンドの暗号化やトラフィックの監視などが重要です。

- データプライバシーとコンプライアンス: IoTデバイスは個人情報や機密データを収集することがあります。データプライバシーとコンプライアンスの観点から、データの収集、処理、保管に関しては厳格な規制が求められます。

5.3 人工知能と機械学習の情報セキュリティへの影響

人工知能(AI)と機械学習(ML)は、情報セキュリティにおいても重要な役割を果たしています。AIとMLは、異常検知や脅威の予測、不審なアクティビティの自動検出など、セキュリティの向上に役立つ機能を提供します。将来、AIとMLは情報セキュリティの領域でますます重要な技術となると予測されています。

AIとMLの情報セキュリティへの影響に関する将来のトレンドとしては、次のようなものがあります。

- 異常検知と侵入検知: AIとMLは、通常のアクティビティと異常なアクティビティを識別するためのモデルを作成することができます。これにより、異常なネットワークトラフィックや不正なアクセスを自動的に検出することが可能となります。

- 自動化された脅威対策: AIとMLは、脅威の特徴を学習し、自動的に対策を講じることができます。例えば、不正な電子メールの検出やマルウェアの自動除去などがあります。

- フィッシング攻撃への対応: AIとMLは、フィッシング攻撃の特徴を学習し、不正なリンクやメッセージを検出することができます。これにより、ユーザーをフィッシング詐欺から守るための効果的な対策が可能となります。

これらのトレンドは、情報セキュリティの向上と脅威の予防に貢献する可能性があります。組織や企業は、AIとMLの活用を検討することで、より効果的な情報セキュリティ対策を実現することができます。

以上が、情報セキュリティの将来とトレンドに関するセクションの一部です。次のセクションでは、情報セキュリティのキャリアとスキルの展望について探求していきましょう。

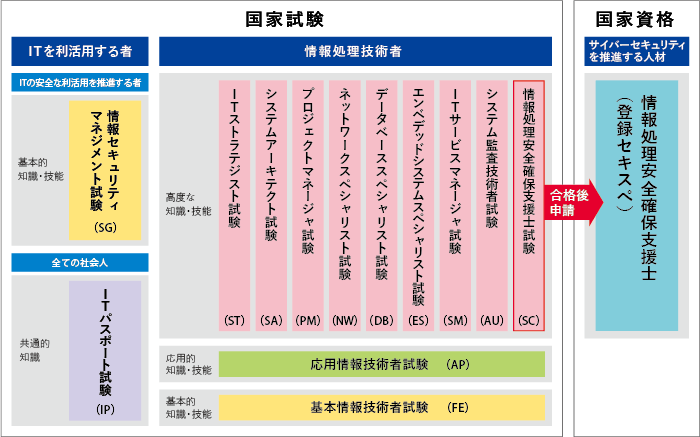

情報セキュリティのキャリアとスキルの展望

情報セキュリティは、デジタル化された現代社会においてますます重要な役割を果たしています。そのため、情報セキュリティに関するキャリアやスキルはますます需要が高まっています。このセクションでは、情報セキュリティのキャリアとスキルの展望について詳しく見ていきましょう。

情報セキュリティのキャリアは、専門的な知識とスキルを持つ専門家にとって非常に魅力的な選択肢です。情報セキュリティの専門家は、組織や企業の情報セキュリティ戦略の策定や実施、セキュリティ対策の評価、セキュリティインシデントへの対応など、幅広い業務に携わることがあります。

情報セキュリティのキャリアにおいて重要なスキルとしては、以下のものが挙げられます。

- セキュリティ知識と技術: 情報セキュリティの専門家は、セキュリティに関する幅広い知識と技術を持っている必要があります。セキュリティの基礎知識から、ネットワークセキュリティ、クラウドセキュリティ、暗号化技術、セキュリティソフトウェアの使用など、幅広い領域にわたる知識が求められます。

- リスク管理とアセット保護: 情報セキュリティの専門家は、リスク管理のスキルを持つ必要があります。リスク評価や脅威モデリング、セキュリティ対策の計画と実施、セキュリティインシデントへの対応など、アセットの保護とセキュリティリスクの最小化に関する能力が求められます。

- コミュニケーションとリーダーシップ: 情報セキュリティの専門家は、他のチームメンバーや組織の関係者との効果的なコミュニケーション能力が必要です。情報セキュリティの課題やリスクを非専門家にもわかりやすく説明し、セキュリティ意識を高めるリーダーシップ能力が求められます。

情報セキュリティのキャリアの将来展望は非常に明るいです。デジタル化が進むにつれて、情報セキュリティへの需要は増加し続けるでしょう。組織や企業は、情報セキュリティの専門家に対する需要が高まっているため、情報セキュリティの専門知識とスキルを持つ人材を積極的に採用する傾向があります。

情報セキュリティのキャリアを追求するためには、情報セキュリティに関する教育やトレーニングを受けることが重要です。また、業界のトレンドや最新の技術について常に学習し、専門知識を継続的に更新することも重要です。

以上が、情報セキュリティのキャリアとスキルの展望に関するセクションの一部です。次のセクションでは、このブログポストのまとめとなる情報セキュリティの重要性についてまとめていきましょう。

情報セキュリティの重要性のまとめ

情報セキュリティは、現代社会においてますます重要性を増しています。デジタル技術の進化により、情報の価値と重要性が高まり、同時に脅威も進化しています。情報セキュリティの確保は、個人や組織が情報資産を保護し、ビジネスの信頼性と競争力を維持するために不可欠です。

このブログポストでは、情報セキュリティについて包括的に探求しました。情報セキュリティの基礎、脅威と攻撃手法、ベストプラクティス、法規制とコンプライアンス、将来とトレンド、キャリアとスキルの展望について詳しく説明しました。

情報セキュリティの基礎は、情報の機密性、完全性、可用性の確保という目的を持ち、リスク管理、アクセス制御、暗号化などの要素によって支えられています。また、マルウェア、フィッシング、スパム攻撃、ソーシャルエンジニアリングなどの脅威に対抗するためには、適切なセキュリティ対策と意識の向上が必要です。

情報セキュリティの法規制とコンプライアンスは、組織や企業が情報セキュリティを遵守し、個人情報や機密情報を保護するための重要な要素です。国内外の情報セキュリティ法や国際的な規制に適合することは、信頼性の向上や法的な問題の回避に貢献します。

情報セキュリティの将来とトレンドでは、クラウドセキュリティ、インターネット・オブ・シングス(IoT)、人工知能(AI)と機械学習(ML)の影響について見てきました。これらの領域は急速に発展しており、情報セキュリティにおける新たな脅威と対策の必要性をもたらしています。

情報セキュリティのキャリアとスキルについては、専門知識と技術、リスク管理とアセット保護、コミュニケーションとリーダーシップの能力が求められます。情報セキュリティの専門家は、組織や企業の情報セキュリティを確保し、セキュリティリスクを最小限に抑える重要な役割を果たします。

情報セキュリティの重要性は、デジタル化が進むにつれてますます高まっています。情報セキュリティに関する意識と対策の重要性を理解し、情報セキュリティのベストプラクティスを実施することは、個人や組織の安全性と信頼性を確保するために不可欠です。

以上が、情報セキュリティに関するブログポストのまとめです。情報セキュリティの重要性を理解し、適切な対策を講じることで、デジタル社会における安全性と信頼性を確保しましょう。

コメント